Gli infiltrati dell’ISIS fra le fila di Anonymous

Da febbraio ad oggi Anonymous, la famigerata congrega di hacker, fa la parte del leone su molti media nazionali ed internazionali grazie alle sue #OpISIS e #OpIceISIS, cioè operazioni con lo scopo di eliminare il Califfato dal web. Siti web, pagine Facebook e account Twitter legati all’ ISIS vengono raccolti, pubblicati e poi cancellati. Il tutto molto cerimoniosamente accompagnato da messaggi roboanti e retorici. Ma c’è chi storce il naso e forse ne ha ben donde.

Anonymous vuole mostrarsi come un protagonista nella lotta al terrorismo, un’associazione guidata da ideali di giustizia e democrazia fondata però sul principio dell’anonimato, i cui membri sono anonimi sia per chi sta fuori dal gruppo sia per chi vi sta all’interno. Non ci sono capi. Non c’è organizzazione.

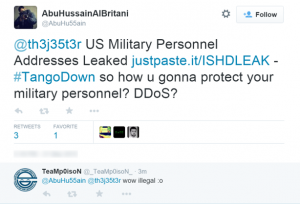

Anonymous è anche per questo vulnerabile ad infiltrazioni dell’ISIS come è emerso il 20 marzo scorso quando una, supposta e autoproclamata branca dell’ISIS sotto il nome di “Islamic State Hacking Division” IISHD) ha postato un documento su un Pastebin che riportava dati, nomi ed indirizzi di circa 100 militari americani.

Il documento era accompagnato da un messaggio: “Uccideteli sulle loro terre, decapitateli nelle loro case”. L’ ISHD sosteneva di avere violato dei server militari e account mail ufficiali per ottenere quelle informazioni.

Il documento era accompagnato da un messaggio: “Uccideteli sulle loro terre, decapitateli nelle loro case”. L’ ISHD sosteneva di avere violato dei server militari e account mail ufficiali per ottenere quelle informazioni.

Con il Dipartimento della Difesa incapace di autenticare l’informazione immediatamente, i media si sono fatti prendere la mano denunciando l’inefficienza del Pentagono nel difendere i loro ragazzi.

Il giorno dopo è stato però confermato dal Dipartimento che i dati sulla lista o erano pubblicamente disponibili, o non erano corretti. In effetti, buona parte dei nomi sono stati forgiati con una app gratuita per Android chiamata “Fake Name Generator”. Non certo un lavoro da professionisti quindi. Inoltre l’elenco dei nomi è totalmente diverso da come vengono rappresentati in un database.

Nessun server è stato violato, come nessun account di posta. Il modus operandi ricorda l’attacco fatto all’account Twitter del CENTCOM, quando un gruppo chiamato il “CyberCaliphate” ne prese il controllo pubblicando tramite esso informazioni militari pubbliche spacciandole come materiale top secret nel gennaio del 2015. Atti di terrorismo sociale, privi di potenzialità significative, mirati a sfruttare la cassa di risonanza mediatica per ottenere visibilità mediatica e spaventare la popolazione.

Non solo vi sono somiglianze fra l’attacco all’account Twitter di CENTCOM e la lista di nomi e indirizzi di militari statunitensi ma le tecniche di violazione e le tecniche mediatiche sono simili a quelle di Anonymous.

Forse perché l’autore degli attacchi è lo stesso uomo: TriCk, o come si fa chiamare da quando si è unito all’ ISIS, Abu Hussain Al Britani, punta di diamante dell’offensiva informatica dell’ISIS.

Abu Hussain Al Britani, all’anagrafe Junaid Hussain, è un hacker inglese finito sotto i riflettori nel 2012, quando venne arrestato per avere violato la mail dell’ex Primo Ministro Tony Blair ed avere pubblicato i suoi dati online. Mentre era in libertà condizionata nel 2014 lasciò l’Inghilterra per fare un viaggio in Siria dove fece perdere le sue tracce.

Abu Hussain Al Britani, all’anagrafe Junaid Hussain, è un hacker inglese finito sotto i riflettori nel 2012, quando venne arrestato per avere violato la mail dell’ex Primo Ministro Tony Blair ed avere pubblicato i suoi dati online. Mentre era in libertà condizionata nel 2014 lasciò l’Inghilterra per fare un viaggio in Siria dove fece perdere le sue tracce.

Assieme a lui viaggiavano la moglie e due amici, uno di questi era Abdel Majed Abdel Bary, altrimenti noto come Jihadi John, l’uomo che probabilmente decapitò sia James Foley e Steven Sotloff. Hussain da allora ha messo a disposizione del Califfato le sue capacità di hacker.

In seguito alla pubblicazione del documento con i finti dati dei militari americani, Hussain si è vantato dei suoi successi su twitter con un suo rivale, th3j35t3r, The Jester, (“il giullare”), un white hat (un hacker che opera per una “giusta” causa) che da anni si è schierato come paladino della sicurezza informatica americana. A supporto delle sue dichiarazioni comparvero i commenti del suo vecchio gruppo di hacker inglesi, TeamP0isoN. Lo stesso gruppo con cui aveva trafugato le informazione dell’ex Primo Ministro.

TeamP0isoN e Abu Hussain Al Britani erano membri di Anonymous da cui si sarebbero separati nel 2008. Hanno utilizzato il gruppo per i propri fini e per fare esperienza finché gli è stato utile, e lo hanno poi abbandonato e tradito quando non lo è stato più.

TeamP0isoN e Abu Hussain Al Britani erano membri di Anonymous da cui si sarebbero separati nel 2008. Hanno utilizzato il gruppo per i propri fini e per fare esperienza finché gli è stato utile, e lo hanno poi abbandonato e tradito quando non lo è stato più.

Questi hacker hanno imparato ed affinato le loro tecniche di infiltrazione e di propaganda mediatica nell’ambito di Anonymous per poi tradire la vocazione del gruppo mettendole a disposizione dell’ISIS.

Altri simpatizzanti del Califfato potrebbero nascondersi sotto la maschera anonima di Guy Fawkes.

Lo sostiene The Jester, l’hacker “difensore” degli Stati Uniti, che aveva già intuito la vulnerabilità di Anonymous tempo addietro ed ora porta avanti una crociata personale non solo contro l’ISIS ma anche contro le “mele marce” nascoste fra gli Anonimi.

Anonymous, animata da buoni intenti, si è già allevata una serpe in seno. Trovarsene un nido intero ora, durante la sua guerra contro l’ISIS, è un danno notevole per l’organizzazione e per tutti coloro impegnati contro il Califfato. Senza volerlo, sta offrendo al proprio nemico i mezzi e le conoscenze per colpirli dall’interno e affiancare Hussain nella sua Cyber Jihad.

Federico BianchiniVedi tutti gli articoli

Nato a Brescia, è laureato in scienze internazionali e diplomatiche presso l'Università di Trieste. Appassionato di storia militare, si occupa di sicurezza e sicurezza informatica.