Sorveglianza e controspionaggio in Iran

Per fronteggiare la nuova intensa ondata di proteste popolari, la Repubblica Islamica dell’Iran (IRI), sta mettendo in campo ogni risorsa a propria disposizione, comprese quelle tecnologiche.

Negli ultimi vent’anni, l’IRI si è dotata di un’infrastruttura IT segregabile e di una serie di strumenti che, affiancati all’operato dei gruppi cyber, le garantiscono la sorveglianza e il controspionaggio interni.

L’allargamento del fronte degli scontri dalla strada alla rete delle telecomunicazioni suggerisce nuovi scenari di “guerra ibrida”, in un contesto che risulta solo relativamente contenuto alla dimensione nazionale, poiché coinvolge tecnologie e società di un’area geostrategica ufficialmente non allineata con il regime degli Ayatollah.

National Information Network: molto più di una intranet nazionale

Nel settembre 2012, l’IRI aveva annunciato il completamento della prima fase di creazione della Rete Nazionale di Informazione (NIN), nota anche come Internet-e Paak o Internet “Pure”. La NIN è stata presentata come un’infrastruttura veloce e affidabile, posta a veicolare contenuti “compatibili con i valori religiosi e rivoluzionari”, e un valido meccanismo di difesa contro gli attacchi informatici provenienti dall’estero.

Avviata nel 2005-06 e lanciata ufficialmente nel 2016, la NIN ha comportato la registrazione di tutti i siti iraniani su domini .ir e il loro spostamento su server locali. Inoltre, è stata disposta la realizzazione a livello nazionale di applicazioni e servizi come il sistema operativo Ghasedak, il servizio di posta elettronica Chaapaar e il motore di ricerca Fajr.

Come hanno chiarito esperti e analisti, non si può descrivere la NIN come un’intranet nazionale, poiché si tratta di una rete IP basata sugli stessi protocolli di internet. Il fattore decisivo è che dispone di pochissimi gateway sui quali lo Stato esercita un controllo totale. Il traffico da e per l’esterno, quindi, può essere filtrato e analizzato, dirottato, limitato o addirittura interrotto a livello fisico e infrastrutturale, senza inficiare l’operatività dei sistemi governativi e amministrativi interni.

La NIN ha già subito blocchi di portata e durata variabili nel corso delle proteste nazionali del 2019-20, di quelle nella provincia del Sistan e Baluchistan del 2021 e durante le manifestazioni “Donna, Vita, Libertà”, seguite alla morte di Mahsa Amini, nel 2022. Ma quello imposto a partire dallo scorso 8 gennaio è stato descritto come lo shutdown più lungo della storia del Paese.

Nazer, l’app che monitora l’uso dell’hijab

All’interno della NIN è attiva l’applicazione Nazer (trad. Supervisore o Sorvegliante).

Il tool, che può essere usato solo da persone autorizzate, è disponibile sul sito della Polizia e sul canale dell’app di messaggistica nazionale Eitaa. Il suo funzionamento si basa su un modello di crowdsourcing delle segnalazioni, integrato nell’apparato di sicurezza della Polizia Faraja. Il suo backend automatizza un processo di escalation sanzionatoria: SMS di warning al proprietario, sequestro elettronico (alla seconda violazione), sequestro fisico del veicolo (terza e quarta infrazione).

Nazer non può scattare foto di volti e non dispone di tecnologia per il riconoscimento facciale, ma può fare foto delle targhe. Nel 2024 è stata aggiornata per consentire il monitoraggio delle donne presenti in ambulanza, sui mezzi pubblici o sui taxi. Inoltre, sono state aggiunte funzioni finalizzate alla segnalazione di altri tipi di violazioni, come il consumo di alcolici in luoghi pubblici o la partecipazione a manifestazioni.

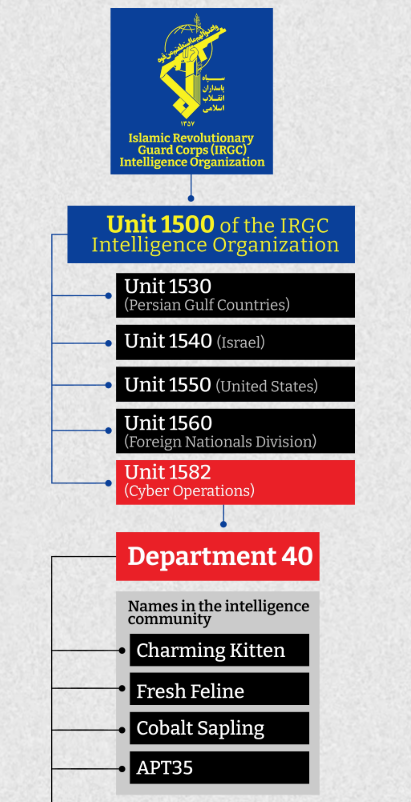

Il Dipartimento 40 e il database Kashef

Iran IA novembre 2025, l’agenzia di stampa britannica Iran International ha rilasciato un rapporto su un apparato cyber state-sponsored che comprende il noto APT Charming Kitten, associato al Dipartimento 40, a sua volta afferente all’IRGC.nternational, che avrebbe visionato materiale caricato su GitHub da un utente anonimo, fa doxxing di una vasta gamma di informazioni specifiche, tra cui nomi, numeri di documenti d’identità e foto di personaggi chiave, dettagli su alcune front company e screenshot di strumenti interni.

Il Dipartimento 40 sarebbe una creazione dell’unità di controspionaggio dell’IRGC, istituita intorno al 2012 con la missione limitata di lanciare operazioni informatiche.

Negli anni, avrebbe reclutato anche specialisti informatici in Israele, Turchia ed Emirati Arabi Uniti.

ll progetto principale del Dipartimento 40 sarebbe il database Kashef (trad. “Rivelatore” o “Scopritore”), una piattaforma di sorveglianza divenuta operativa nel 2022. Kashef riceverebbe feed di intelligence da tutte le divisioni di intelligence dell’IRGC e aggregherebbe informazioni sull’identità personale con dati di viaggio, cittadinanza e telecomunicazioni.

In particolare, avrebbe collazionato informazioni dettagliate sui cittadini iraniani con doppia cittadinanza, sul personale di ambasciate, sui dipendenti di aziende legate all’estero e sui giornalisti.

Il regime si dota di una piattaforma basata sull’AI

Il 15 marzo 2025, è stata presentata la prima piattaforma nazionale di Intelligenza Artificiale, un asset critico integrato nella NIN, sviluppato in collaborazione con la Sharif University of Technology la cui versione finale dovrebbe essere pronta entro marzo 2026.

Sotto il profilo tecnico, le specifiche dichiarate della piattaforma includono elaborazione GPU-based, Large Language Models (LLM) multimodali e agenti intelligenti open-source adattati alle esigenze domestiche.

Uno dei suoi obiettivi primari è garantire la business continuity in scenari di isolamento dalla rete globale, eliminando vettori di attacco supply-chain attraverso software esterni o “kill switch” remoti. Tuttavia, va considerato che la Sharif University mantiene stretti legami con il Ministero della Difesa (MOIS), l’IRGC e l’Aeronautica Militare e ha subito sanzioni da parte dell’Unione europea, del Regno Unito e del Giappone per il suo coinvolgimento in progetti militari e missilistici balistici.

Starlink e la guerra delle telecomunicazioni

Per aggirare i blocchi alle telecomunicazioni, la popolazione ricorre già da tempo alla rete satellitare Starlink di Elon Musk. Negli ultimi anni, gli iraniani si sarebbero procurati di contrabbando migliaia di antenne, il cui acquisto e connessione sono stati facilitati, a partire dal 2022, da concessioni del Governo Biden. Inoltre, da metà gennaio 2026, SpaceX, su invito del Presidente Trump, ha iniziato a garantire l’accesso gratuito nel Paese.

La reazione di Teheran si è tradotta in un una sorta di conflitto tecnologico interno. Secondo alcuni analisti, dopo la Guerra dei 12 Giorni del 2025 – nel corso della quale i satelliti Starlink avrebbero operato ampiamente all’interno del territorio iraniano – i Pasdaran e la Forza di Difesa Cibernetica dell’Iran, sotto la guida dell’Organizzazione di Difesa Passiva, avrebbero condotto un’ampia operazione di reverse engineering delle tattiche nemiche, mettendo a punto una strategia applicabile anche nel caso corrente.

In quel periodo, i radar e i sistemi di intercettazione dell’intelligence iraniani (SIGINT) avrebbero fatto il footprinting dei segnali Starlink e ora, nel sostanziale “deserto elettronico” determinato dallo shutdown, droni e sistemi di sorveglianza avrebbero gioco facile nell’individuare le antenne di SpaceX.

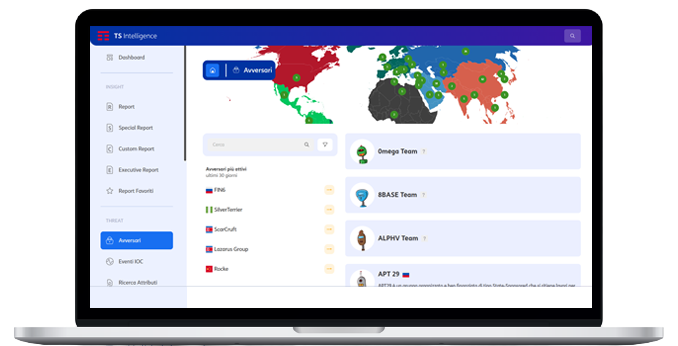

TS-Intelligence

Le informazioni riportate sono l’esito del lavoro di raccolta e analisi svolto dagli specialisti del team Theat Intelligence & Response di Telsy con l’ausilio della piattaforma TS-Intelligence, una soluzione proprietaria, flessibile e personalizzabile, che fornisce alle organizzazioni un panorama di rischio dettagliato.

Si presenta come una piattaforma fruibile via web e full-API che può essere azionata all’interno dei sistemi e delle infrastrutture difensive dell’organizzazione, con l’obiettivo di rafforzare la protezione nei confronti delle minacce cibernetiche complesse.

La costante attività di ricerca e analisi sui threat actors e sulle minacce emergenti in rete, sia in ambito APT che cyber crime, produce un continuo flusso informativo di natura esclusiva che viene messo a disposizione delle organizzazioni in real-time ed elaborato in report tecnici, strategici ed executive.

Scopri di più sui nostri servizi di Cyber Threat Intelligence.

TS-WayVedi tutti gli articoli

TS-Way è un info-provider specializzato in cyber threat intelligence e sicurezza offensiva, con un'offerta di servizi e tecnologie e un approccio alla sicurezza completi, a garanzia della continuità del business dei clienti. Dal 2023 TS-Way è parte di Telsy, centro di competenza per la cybersecurity di TIM Enterprise.