Giochi Olimpici e Paralimpici di Milano-Cortina: banco di prova per la resilienza cyber

I Giochi Olimpici e Paralimpici di Milano-Cortina 2026 sono stati un evento globale paradigmatico e senza precedenti per alcune peculiari caratteristiche, come la frammentata distribuzione geografica delle competizioni e la potenziale esposizione a tutta una serie di interessi contrastanti, derivati da un contesto geopolitico molto instabile su vari fronti.

Fattori di rischio e scenari

L’evento ha costituito un banco di prova speciale per la sicurezza cyber e si è posto come un’esperienza molto significativa, relativamente al comparto di interesse, per almeno due ordini di fattori: l’esposizione di infrastrutture critiche complesse (IT/OT e Telco) a violazioni che avrebbero potuto comportare anche effetti distruttivi; la gestione di quantità ragguardevoli di informazioni sensibili attraverso una rete integrata di sistemi legacy e nuove piattaforme cloud-native.

Inoltre, i Giochi si prestavano ad essere utilizzati come cassa di risonanza per operazioni di propaganda e PsyOps, ma anche come tema-esca per campagne cybercrime di natura opportunistica. A complicare il quadro delle analisi di previsione del rischio concorreva il sempre più massiccio sfruttamento da parte dei criminali delle nuove tecnologie basate sull’AI.

Le analisi previsionali rilasciate poco prima della cerimonia di inaugurazione paventavano la possibilità di tentativi di sabotaggio – sia di matrice state-sponsored, che hacktivista – condotti sulla falsa riga di quelli avvenuti in occasione di eventi analoghi come l’interruzione del Wi-Fi e di altre infrastrutture digitali durante i Giochi di Pyeongchang 2018.

Inoltre, si prevedevano picchi di offensive DDoS, come quelli registrati nel corso di Parigi 2024. Infine, ci si preparava a gestire massicce InfoOps mirate a destabilizzare il contesto informativo. Contestualmente, gli analisti mettevano in conto un significativo incremento di frodi BEC/CEO e di campagne di social engineering, supportate anche da contenuti deepfake, mirate a cavalcare temi inerenti alle Olimpiadi.

Fra le realtà potenzialmente esposte si annoveravano le istituzioni governative, i grandi Gruppi privati che hanno assunto ruoli nella macchina organizzativa dei Giochi, le infrastrutture fisiche nelle quali si sono svolte tutte le attività direttamente e indirettamente correlate alle competizioni, i media, la rete finanziaria e gestionale, quella dei trasporti di persone e beni, il settore ricettivo, i soccorsi e la sicurezza sanitaria. Inoltre, sarebbero potuti rientrare fra i bersagli tutti i partecipanti, i team sportivi, i singoli atleti, le personalità, gli spettatori, gli addetti ai lavori.

Gli scenari di rischio comprendevano evidentemente ogni livello di impatto. Solo a titolo di esempio – senza evocare esiti nefasti, come un blackout energetico, o l’interruzione della logistica – sarebbe stato sufficiente che un avversario accedesse al sistema di registrazione dei punteggi delle gare per infliggere gravi danni di funzionamento, con significative conseguenze legali e di immagine.

Resilienza e tutela complessiva

In questo quadro, elementi determinanti per la resilienza e la tutela complessiva dell’evento sono state la capacità di integrazione fra sicurezza fisica e cyber contro la minaccia ibrida e un efficiente coordinamento fra istituzioni, organizzatori e attori privati.

A gennaio 2025 è stato firmato il protocollo quadro per la sicurezza informatica dei Giochi. L’accordo, sottoscritto dal direttore generale dell’Agenzia per la Cybersicurezza Nazionale (ACN), Bruno Frattasi, e dal presidente del CONI e della Fondazione Milano Cortina 2026, Giovanni Malagò, ha definito i termini della collaborazione per la protezione delle infrastrutture IT durante l’evento.

A fine novembre la Fondazione ha sottoscritto un accordo con il Dipartimento della Pubblica sicurezza del Ministero dell’Interno italiano che coinvolge il Centro Nazionale Anticrimine Informatico per la Protezione delle Infrastrutture Critiche (CNAIPIC), il Centro operativo per la sicurezza cibernetica della Lombardia e quelli della Polizia postale di Veneto e Trentino-Alto Adige, ai quali sono state affidate la messa a punto delle strategie e delle procedure di protezione e di risposta in caso di attacchi informatici.

Le attività sono state supportate da una sala operativa, attiva 24 ore su 24, e da una piattaforma di condivisione di dati e informazioni.

Le attività malevole degli avversari filorussi

Fra le attività malevole effettivamente rilevate spiccano le campagne DDoS di matrice filorussa, rivendicate da gruppi noti come il collettivo hacktivista NoName057(16). Nello specifico, questo avversario ha rivendicato offensive contro i Comitati olimpici di Spagna, Lituania, Polonia, Austria e Finlandia. In Italia ha mirato contro infrastrutture ricettive dei Giochi, mentre in altri Paesi ha colpito anche realtà che non avevano specifiche connessioni con essi.

Parallelamente, il gruppo ha continuato ad utilizzare tecniche di amplificazione mediatica delle proprie azioni, come la pubblicazione della rubrica “They write about us”, nella quale sono stati riportati articoli e contenuti informativi.

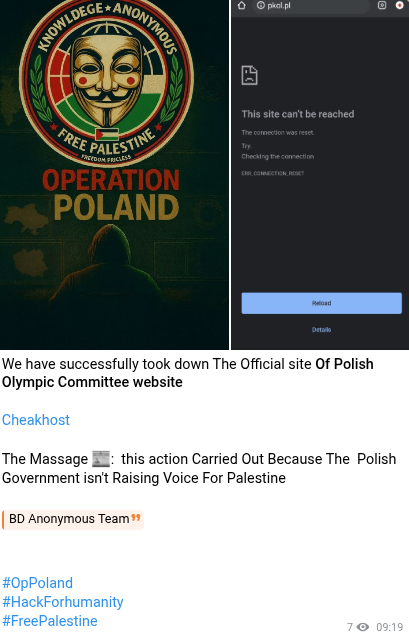

Fra gli altri episodi più espliciti, il collettivo BD Anonymous, di presunta matrice sud-asiatica/bengalese, ha rivendicato il DDoS contro il Comitato Olimpico Polacco. Il messaggio veicolato in quell’occasione mirava ad attirare l’attenzione sulla questione palestinese.

Nel contesto delle principali InfoOps monitorate dagli analisti, quelle di matrice russa – in particolare Matryoshka e Portal Kombat – hanno diffuso articoli falsi e denigratori soprattutto sull’Ucraina, riuscendo ad ottenere una considerevole eco mediatica.

Un bilancio positivo

Il bilancio dell’evento, secondo quanto affermato dal direttore generale dell’ACN, è positivo. Gli oltre cento attacchi rilevati soprattutto all’inizio dei Giochi sono stati tutti fronteggiati con successo, ha dichiarato Bruno Frattasi, senza che si verificassero conseguenze, perché la capacità di reagire a livello di frontiera è stata molto efficace.

TS-Intelligence

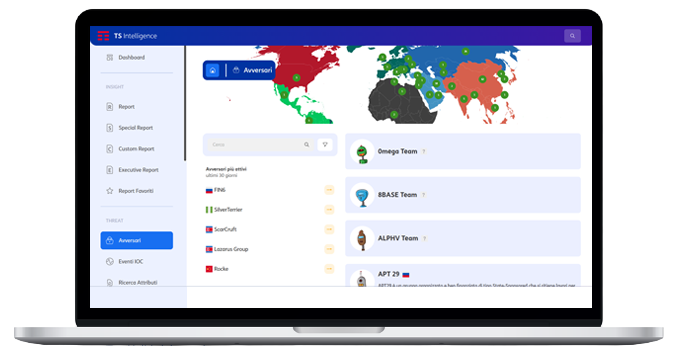

Le informazioni riportate sono l’esito del lavoro di raccolta e analisi svolto dagli specialisti del team Threat Intelligence & Response di Telsy con l’ausilio della piattaforma TS-Intelligence, una soluzione proprietaria, flessibile e personalizzabile, che fornisce alle organizzazioni un panorama di rischio dettagliato.

Si presenta come una piattaforma fruibile via web e full-API che può essere azionata all’interno dei sistemi e delle infrastrutture difensive dell’organizzazione, con l’obiettivo di rafforzare la protezione nei confronti delle minacce cibernetiche complesse.

La costante attività di ricerca e analisi sui threat actors e sulle minacce emergenti in rete, sia in ambito APT che cyber crime, produce un continuo flusso informativo di natura esclusiva che viene messo a disposizione delle organizzazioni in real-time ed elaborato in report tecnici, strategici ed executive.

Scopri di più sui nostri servizi di Cyber Threat Intelligence.

Telsy Cyber Threat Intelligence TeamVedi tutti gli articoli

Il team "Cyber Threat Intelligence" di Telsy è formato da professionisti con oltre dieci anni di esperienza nel campo della sicurezza informatica. Al suo interno ci sono figure professionali con diverse capacità, acquisite in contesti come Red Team, Cyber Threat Intelligence, Incident Response, Malware Analysis, Threat Hunting. Il principale obiettivo del Team è la raccolta e l'analisi di informazioni al fine di caratterizzare possibili minacce cyber, in relazione a contesti operativi specifici. Tale attività consente di avere una knowledgebase degli avversari comprensiva delle loro Tecniche Tattiche e Procedure (TTP), dei loro principali target nonché l'impatto che potrebbero avere sul business dei clienti Telsy.