Ma chi paga i danni prodotti da un virus sfuggito alla custodia di un governo?

Se qualcuno imbottisse di esplosivo un pick-up della Toyota e lo facesse esplodere provocando danni a persone e cose, riterreste la Toyota responsabile dell’accaduto? È il paragone usato lo scorso marzo dall’Ammiraglio Rogers, per giustificare le ripercussioni dell’attacco cyber subito dalla National Security Agency – NSA (nell’aprile 2017, quando era sotto il suo comando), ad opera degli hackers del gruppo The Shadow Brokers. “La NSA”, ha poi aggiunto Roger, “ha scritto EternalBlue non certamente per questi scopi”.

Una dichiarazione ripresa nei giorni scorsi in molti articoli dedicati a Baltimora, colpita da un cyber attacco legato proprio al codice di Eternalblue (che sfrutta una debolezza di Microsoft,) rubato alla NSA e riutilizzato come cyber-arma. Una perdita che, a detta degli esperti, è peggiore dei Wikileaks pubblicati da Assange, e talmente grave da spingere la NSA, consapevole dei pericoli di vulnerabilità software a cui potevano essere esposti i cittadini, a contattare Microsoft, che aveva rilasciato subito una patch di aggiornamento.

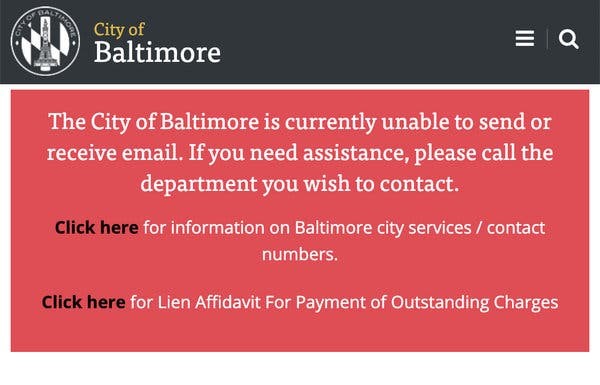

Patch evidentemente mai installata nei computer della città di Baltimora (e chissà in quanti altri computer ancora).

Per quasi tre settimane, infatti, la importante città del Maryland ha lottato contro un gruppo di cybercriminali, che, utilizzando EternalBlue (inizialmente EternalBluescreen perché spesso i computer si bloccavano mostrando una schermata blu) ha paralizzato migliaia di computer e la gran parte dei servizi pubblici. La polemica pubblica è esplosa con fragore, alimentata da molte buone ragioni. Approfondiamo quelle più popolari.

Primo: EternalBlue è stato sviluppato con soldi dei contribuenti americani (tra l’altro a Fort Meade, sede della NSA, a soli 30 minuti di distanza da Baltimora) e, dopo aver prodotto ingenti danni in tutto il mondo (dato che anche i famosi malware WannaCry e NotPetya hanno sfruttato EternalBlue), ora sta colpendo proprio gli Stati Uniti.

Secondo: fino a qualche tempo fa le più potenti armi informatiche appartenevano quasi esclusivamente alle agenzie di intelligence.

Ma la cronaca insegna che il crescente impegno dei governi (di tutto il mondo), interessati a sviluppare ed accumulare arsenali digitali, non garantisce dal rischio di violazioni che possono rendere disponibili a tutti pericolosissime armi.

Terzo: Cina, Iran, Israele, Corea del Nord, Russia e Stati Uniti (tra i Paesi più intraprendenti nel dominio cyber) hanno deciso di non sottoscrivere un recente accordo, proposto da Macron e siglato da otre 50 paesi per porre fine alle attività cibernetiche in tempo di pace.

Infine, l’FBI, dopo anni di indagini, non pare aver ancora individuato chi si nasconde dietro il gruppo The Shadow Brokers (spie straniere? ex dipendenti rancorosi? …).

Detto ciò, ma allora a chi si deve imputare la responsabilità ed il relativo onere di compensare i danni provocati, derivanti dalla inadeguata custodia di un potentissimo malware trafugato da cyber criminali ?

Eugenio Santagata, Andrea MelegariVedi tutti gli articoli

Eugenio Santagata: Laureato in giurisprudenza presso l'Università di Napoli e in Scienze Politiche all'Università di Torino, ha conseguito un MBA alla London Business School e una LL.M alla Hamline University Law School. Ha frequentato la Scuola Militare Nunziatella a Napoli e l'Accademia Militare di Modena. Da ufficiale ha ricoperto ruoli militari operativi per poi entrare nel settore privato dando vita a diverse iniziative nel campo dell'hi-tech. E' stato CEO di CY4Gate e Vice Direttore Generale di Elettronica. Dall’aprile 2021 è CEO di Telsy. --- Andrea Melegari: Laureato in Informatica, ha insegnato per oltre 10 anni all'Accademia Militare di Modena. Dal 2000 si è specializzato nello sviluppo e nell'impiego delle tecnologie di Intelligenza Artificiale in ambito civile e militare. Tra gli incarichi ricoperti SEVP Defense, Intelligence & Security di Expert AI, Chief Marketing & Innovation Officer di CY4Gate. E' stato anche membro del CdA delle società Expert AI, CY4Gate e Expert System USA (Washington DC area). Dal luglio 2021 lavora presso una azienda tecnologica di un importante Gruppo industriale italiano.