La dominance dello spettro elettromagnetico

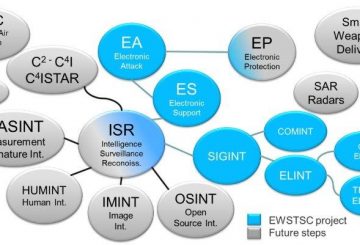

La prima conferenza dedicata alle Electromagnetic Spectrum Operation (EMSO) dal titolo ‘Mastering Electronic Magnetic Spectrum (EMS) for increased effectiveness of operational capabilities’, che si è tenuta presso la sede della società Elettronica il giorno 15 giugno 2017, ha rappresentato un’occasione unica di incontro e approfondimento su un tema attuale e già in fase di sviluppo in ambito internazionale, inerente la gestione dello spettro elettromagnetico, con l’intento di integrare le moderne capacità Cyber, Guerra Elettronica (GE) o Electronic Warfare (EW), Signal Intelligence (SIGINT) e di gestione o management delle frequenze.

Nel corso dell’incontro, che ha visto l’egida del Reparto Informazioni e Sicurezza (RIS) dello Stato Maggiore della Difesa, ed a cui hanno partecipato una trentina di Enti e Reparti dello Stato Maggiore Difesa, delle Forze Armate, della Polizia di Stato, nonché Ufficiali delle Rappresentanze militari di alcuni paesi esteri presenti a Roma, tutti impegnati a vario titolo nella gestione operativa dello spettro elettromagnetico o Electronic Magnetic Spectrum (EMS), sono state affrontate importanti tematiche legate alla ‘dominance’ ed all’impiego dell’EMS a favore delle forze amiche negandone, quindi, all’avversario la possibilità d’uso.

L’intervento introduttivo del generale di brigata Giuseppe Sgamba, Vice Capo del Reparto Informazioni e Sicurezza (RIS) per la Politica Informativa ed il Telerilevamento Satellitare, ha subito portato al centro della conferenza la necessità di stabilire le giuste sinergie fra ‘gli operativi’ e quindi le Forze Armate e l’industria nello specifico settore dell’impiego dello Spettro Elettromagnetico, della Guerra Elettronica e della Cyberwarfare. In aggiunta ad avere un lungo curriculum di navigatore/operatore ai sistemi di Tornado, il Generale Sgamba ha una profonda conoscenza del settore della Guerra Elettronica, avendo comandato il RESTOGE (Reparto Tecnico operativo di Guerra Elettronica), e dei nuovi sistemi d’arma e relative capacità di gestione informazioni a disposizione della Aeronautica Militare, avendo ricoperto il ruolo di rappresentante nazionale nel team C4I (interoperabilità) in seno al programma Joint Strike Fighter presso l’ufficio di collegamento di Washington.

“Quando abbiamo pianificato questo evento, mi ero posto un obiettivo e la platea di questa conferenza mi permette di dire che questo scopo è stato raggiunto: io ho sempre immaginato che nel quadro del sistema paese non ci potesse essere efficienza operativa fin quando gli operativi non avessero stabilito uno strettissimo rapporto con l’industria, con coloro i quali ci forniscono le cosiddette tecnologie abilitanti. Senza questa sinergia, che è uno dei motivi cardine di questa conferenza, fra operativi ed industria, nel cui ambito Elettronica è condannata all’eccellenza sempre, non sarebbe possibile assicurare alla Guerra Elettronica il vantaggio che è dato dalla tecnologia che il Paese e l’industria sono in grado di esprimere. Ma se poi queste tecnologie abilitanti non sono ragionate con la mente di coloro che operano sul terreno, non possono essere attesi gli effetti operativi auspicati. Per cui, a mio avviso è un successo vedere l’industria che ospita i Militari per parlare dello spettro elettromagnetico.

Quest’ultimo, è una caratteristica di tutti quanti i domini d’azione nei quali oggi sono apportate le operazioni”, ha subito iniziato il Generale Sgamba, introducendo un esempio teorico di quella che potrebbe essere un’operazione per la cattura o neutralizzazione di un terrorista con l’impiego delle Forze Speciali e di un esteso supporto nonché del necessario coordinamento con le agenzie coinvolte ed i referenti militari e politici. Evidenziando come la ‘dominance’ dello spettro elettromagnetico, un ‘must’ in questa tipologia di operazioni particolarmente complesse per la necessità di mantenere costante controllo e gestione in tempo reale della missione e quindi d’interazione con diversi player all’unisono, sia un fattore determinante per il lancio e la riuscita delle medesime, “quest’ultima sarà raggiunta con la convergenza delle operazioni di Guerra Elettronica ed il management dello spettro o ‘spectrum management’ dell’EMS, considerando quindi le EMSO, come un’area di manovra, di cui appare fondamentale mantenerne il dominio.”

“Nei moderni scenari operativi è quindi necessario disporre di efficaci capacità d’intelligence, sorveglianza e ricognizione (ISR, Intelligence, Surveillance and Recoinnassance) per poter effettuare attacchi elettronici (capacità EA, Electronic Attack) e svolgere operazioni CNO (Computer Network Operations) quindi per poter operare nella sfera cyber”, ha sottolineato lo speaker, facendo presente che per operare nei nuovi scenari operativi, come quello dell’Afghanistan, dove chi opera sul terreno si trova a difendersi contro gli attacchi talebani con IED, è necessario dotarsi di un vantaggio tecnologico come quello rappresentato dalla sorveglianza e controllo dell’EMS al fine per esempio di neutralizzare tali attacchi mediante il disturbo del sistema di comando degli IED. “Accanto al vantaggio tecnologico, è però necessaria anche la padronanza delle TTP (Training, Tactics and Procedures) o addestramento, tattiche e procedure, perché poi è necessario il militare che sia in grado di utilizzare tale tecnologia”.

A fronte dei moderni scenari geostrategici, caratterizzati da incertezze e pressioni economiche come quelle legate al prezzo del petrolio ma anche da situazioni di crisi per la carenza di acqua e cibo, e come sta affrontando più da vicino l’Italia per il fenomeno dei flussi migratori per questioni legate a crisi ma anche economiche, cosi come più prettamente di sicurezza e militari si parla di minacce ibride ed asimmetriche, e di situazioni di geopolitica ‘a geometria variabile’, diversi paesi stanno creando delle aree dove le proprie forze sono in grado di negare l’accesso agli altri paesi o se l’avversario accede, ha limitate capacità di manovra. Si tratta dei complessi A2/AD (Anti-Access/Area Denial) messi in atto da paesi come la Russia, Cina ed Iran, anche se per finalità diverse, ottenuti con uno sforzo tecnologico altissimo, come nel caso dello sviluppo di sistemi di difesa aerea e di guerra elettronica a lunga portata in grado di mettere in crisi lo dispiegamento di velivoli per la sorveglianza aerea come gli AWACS e quindi negare all’avversario non soltanto l’uso dello spazio aereo ma anche dello spettro elettromagnetico.

Accanto a queste, sono presenti anche minacce ibride ed asimmetriche portate da strutture terroristiche con attacchi più o meno convenzionali anche con mezzi senza pilota ma al tempo stesso sfruttando attacchi cyber. Questi ultimi o comunque il dominio cyber viene sfruttato per assicurare la ‘dominance’ anche da paesi come Russia e Cina.

Un vantaggio sempre più sottile

Il vantaggio tecnologico dell’occidente si è andato via via assottigliando grazie allo sviluppo degli altri player internazionali ed agli investimenti che vengono effettuati. Anche nel settore dei computer questo vantaggio si sta assottigliando, e può essere controbattuto soltanto con sistemi cognitivi ovverosia in grado di imparare e di rispondere in maniera efficace, capacità che deve essere applicata anche al dominio dello spettro elettromagnetico.

A fronte di questi scenari e minacce, “è necessario un’estesa capacità ISR, d’intelligence con capacità di fusione di tutte le informazioni, una ‘joint interagency’ nel settore ISR che sia in grado di sapere cosa sta succedendo a livello ‘joint’ per consentire al livello politico di prendere la decisione più opportuna, ma anche per l’operativo di avere un’’intelligence azionabile’ che produca effetti nel contesto dell’operazione”, una capacità di collegare i domini di cielo, mare e terra e quindi la capacità di poter gestire le operazioni cyber e lo spettro elettromagnetico in termini di management. In pratica è necessario superare l’attuale staticità per controbattere minacce che in tempo quasi reale cambiano frequenza”, ha sottolineato il generale Sgamba.

A queste “s’aggiungono la capacità di essere stealth perché l’avversario ormai ci vede da più lontano ed equipaggiamenti intelligenti, adattivi e cognitivi per far fronte alle minacce sopra riportate. Tutti e quattro i domini in cui operiamo devono essere interfacciati con quello delle operazioni cyber, e in queste ultime non deve esistere una vera e propria separazione fra le capacità ‘defence’, ‘attack’ ed ‘exploitation’, ma devono essere un tutt’uno. Ed a questo riguardo sono provocatorio considerando la possibilità di poter portare attacchi cyber attraverso l’EMS contro l’avversario come nel caso di velivoli senza pilota equipaggiati con payload dedicati che possano rendere inoperante per esempio il sistema di difesa aerea avversaria attraverso l’attacco alla rete di coordinamento”.

Il problema fnanziario

Dal punto di vista dei finanziamenti per dotarsi di tali capacità, il generale Sgamba ha detto di non disperare, in particolare rivolgendosi all’industria, perché le recenti dichiarazioni NATO ed americane, fanno pensare da una parte ad una Difesa Europea che deve prendere una forma ed una sua posizione e dall’altra ad una richiesta di rispetto del platfond del 2%, ed in tale senso si dovrebbero leggere le più recenti dichiarazioni del Governo italiano.

“I ridotti fondi disponibili devono spingere i militari a lavorare su dottrine e strategie comuni a livello sia joint militare ma anche a livello d’agenzia e quindi insieme ai servizi civili. È inoltre necessario sviluppare un teamwork fra Difesa ed industria nazionale, quando l’operational requirement incontra l’abilitante tecnologico. Questo permette di salvare soldi e tempo. Non dimentichiamo che tante volte all’operativo non serve un ‘super sistema’ come nel caso di telefonini che abitualmente tutti usiamo solamente per alcune delle loro effettive capacità, consentendo all’industria ed alla stessa Difesa di poter meglio quindi focalizzare le ridotte risorse nel settore della ricerca e sviluppo. Dobbiamo inoltre propendere per un rapido sviluppo e l’integrazione delle ultime tecnologie attuando tale attività in forma joint per differenti missioni. Dobbiamo sviluppare sistemi che non siamo esclusivamente concepiti per una Forza Armata, ma bisogna sviluppare requisiti che consentano uno sviluppo, produzione ed impiego trasversale”.

Infine, il generale ha voluto evidenziare come non sia necessario aspettare tutto il processo di sviluppo e acquisizione per andare in teatro operativo. Andare in questi contesti con i prototipi per sperimentarli in teatro, non attendendo il livello TRL (Technology Readiness Level) più alto per entrare nei teatri operativi e validare gli apparati. In questo modo sarà sicuramente risparmiato tempo e denaro. Usando tecnologie COTS ma con filiera italiana, usando apparati che possano essere riprogrammabili in software, proponendoci anche di interessare la frontiera delle intelligenze artificiali. Il Generale ha continuato: “Vediamo cosa possiamo tirare fuori da questa frontiera. Ovviamente dovremmo poter avere un info-sharing o data base comune che ci permetta comunque di poter utilizzare queste capacità cyber di protezione, ed infine dobbiamo pensare ad una postura per quello che riguarda le operazioni cyber più offensive che difensive. Mi rendo conto che per la ns legislazione parlare di operazioni cyber offensive potrebbe risultare fuori dal comune, ma vi chiedo: come si sa o come possiamo sapere dell’attacco di qualcuno se non quando soffriamo dell’attacco stesso? Forse sarebbe il caso che noi si esplori, e quindi si abbia una postura un po’ meno difensiva ma più offensiva, per verificare chi ci vuole attaccare anticipando o per lo meno non serbando totalmente le mosse dell’antagonista”.

Le valutazioni di Elettrionuica SpA

Anche gli interventi del Vicepresidente e del Presidente di Elettronica hanno portato in primo piano l’importanza del rapporto, che va implementato, tra industria e Forze Armate. Introducendo il tema della conferenza, il vice direttore generale di Elettronica ed amministratore delegato di CY4Gate, Eugenio Santagata, ha subito sottolineato l’importanza di questo coordinamento ma anche il fatto che la società non può essere la sola a giocare questa partita della ‘dominance’ dello spettro elettromagnetico. “Essendo le EMSO, un contesto molto complesso e variegato, non solo Elettronica non può essere l’unico player ancorchè fondamentale di riferimento a livello nazionale, ma in questo contesto, il coordinamento con l’end-user, riteniamo sia un must-to-have e non nice-to-have. Le EMSO, richiedono un’intima interconnessione con l’industria nazionale in primis, la quale può e deve affiancare l’end-user fin dalle fasi di concettualizzazione del requisito operativo. Ciò al fine di tradurre il requisito stesso in soluzioni tecniche e tecnologiche ottimali nelle successive fasi di organizzazione e conduzione, in quanto l’industria fornisce le tecnologie abilitanti”.

A tal riguardo Santagata ha individuato più strati tecnologici quali fattori abilitanti delle EMSO: sensoristico, sistemistico, C2, simulazione ed emulazione, analisi, processo e disseminazione di pacchetti informativi ad alto valore aggiunto ai fini della riuscita dell’operazione. “In ogni caso non si può prescindere da una volontà di concepire insieme, organizzare e condurre, ciascuno sul proprio crinale, un contesto in cui si sviluppano le tecnologie destinate ad essere asservite alla Forze Armate. La visione sistemistica è quindi fondamentale in questo contesto. Elettronica non fa tecnologia di base, può sembrare strano ma la compra. Ciò che è fondamentale è rappresentato da come si impiega e mette in una certa architettura, e quindi come si traduzione in una visione sistemistica, il ‘plus’. Quest’ultima visione può essere raggiunta soltanto lavorando insieme con l’end-user e superando certe diffidenze”.

Questa visione sistemistica ha continuato Santagata, risulta vana se non indirizzata fattivamente e congiuntamente dall’end-user e dall’industria. “Elettronica, come Gruppo, è certamente un punto di riferimento nazionale in quanto centro di eccellenza EW. Però, alla luce della eterogeneità e ampiezza del perimetro delle EMSO, al fine di formulare in modo corretto una roadmap di prodotto in linea con i requisiti espressi, diventa fondamentale l’interazione fin dallo sviluppo e traduzione di questi requisiti con l’end-user e con altri player nazionali del settore delle telecomunicazioni, media, space e broadcasting, mediante accordi e partnership disegnate a partire dalle rispettive competenze e concepite traguardando i gap da colmare e l’obiettivo finale. Elettronica farà la sua parte grazie allo spirito di team che ci caratterizza e che fa da fostering a un ciclo d’innovazione virtuoso, e soprattutto come riconosciutoci sul mercato internazionale, facendo presente che la nostra azienda non abbandona mai il cliente, indipendentemente dagli schemi contrattuali. Uno spirito che quest’anno acquisisce un valore più alto in quanto cade il ventesimo anniversario della scomparsa del fondatore della società, creata nel 1951 dall’ingegnere Filippo Fratalocchi”.

Il Presidente di Elettronica, Enzo Benigni, ha invece sottolineato “quanto sia gratificante che questo symposium si sia tenuto nell’azienda dove si respira ogni giorno l’EMSO, che in questo momento non copriamo in tutta la sua estensione, ma che ci siamo impegnati con le Forze Armate a coprire per essere competitivi. Questo tipo di evento esalta l’importanza di essere una nicchia d’eccellenza, specialmente in questo periodo dove s’affacciano in Europa possibilità e proposte di collaborazione con gruppi Europei in vista anche di un vecchio sogno, quello di avere un’industria europea della Difesa. Sarà possibile iniziare questo processo soltanto attraverso nicchie d’eccellenza……. Venire a parlare di questi argomenti in questa sede avvalora sempre più la bontà della scelta mantenuta da Elettronica per oltre un sessantennio, quella di essere una nicchia d’eccellenza e non aver mai abbandonato tale concetto perché altrimenti s’entrerebbe in un mondo di cui non si conoscono i confini, con conseguenze immaginabili in caso di periodi di scarse risorse finanziare come quelli odierni, concentrando invece le ns forze, dove possiamo arrivare”.

Il piano nazionale per la protezione cibernetica e la sicurezza informatica

La sessione più prettamente tecnica, introdotta dal moderatore della conferenza, capitano di vascello Gianfranco Vizzini, in precedenza al comando di Nave Elettra ed oggi Capo Ufficio Politica Informativa e Guerra Elettronica (PIGE) del RIS, ha messo in evidenza gli ultimi sviluppi nel campo della protezione contro gli attacchi cibernetici a livello Forze Armate nonché l’importanza di assicurare la corretta gestione dello spettro elettromagnetico nell’ambito delle operazioni interforze. Egli ha inoltre sottolineato come la NATO stia sviluppando una propria struttura organizzativa destinata a gestire la Guerra Elettronica nelle sue più varie sfaccettature, ed infine come l’industria del settore Difesa stia affrontando le nuove sfide, sfruttando la convergenza fra Guerra Elettronica e Cyber Warfare.

Il capitano di fregata Maurizio Micheli, facente parte dal 2016 del Nucleo Iniziale di Formazione del Comando Interforze per le Operazioni Cibernetiche (CIOC), ha descritto le attuali capacità di Cyber Defence della Difesa e le sue future evoluzioni organizzative tese al conseguimento della capacità necessaria ad implementare le Computer Network Operations (CNO), evidenziando come si sta sviluppando il nuovo Comando Interforze per le Operazioni Cibernetiche (CIOC). L’ultimo DPCM 17 febbraio 2017 recante indirizzi per la protezione cibernetica e la sicurezza informatica nazionale, introduce quali novità l’articolazione dell’architettura nazionale di risposta alle crisi cibernetiche e l’attribuzione in questo ambito di un ruolo centrale al Dipartimento Informazioni e Sicurezza (DIS) che diventa responsabile del Nucleo Sicurezza Cibernetica, in precedenza assegnato al Consigliere Militare per la Presidenza del Consiglio.

Dal DPCM discende il nuovo piano nazionale per la protezione cibernetica e la sicurezza informatica, che oltre a sviluppare gli indirizzi operativi individuati dal quadro strategico nazionale, garantisce il pieno supporto alle iniziative all’istituzione del CIOC e di un primo virtuale cyber range, presso la Scuola telecomunicazioni delle forze armate di Chiavari.

Il nuovo piano nazionale prevede in particolare, lo sviluppo delle capacità operative fondamentali per espletare i compiti della Difesa nell’ambiente cibernetico, attraverso la costituzione di vere e proprie strutture di comando e controllo in grado di pianificare, condurre ed eseguire operazioni militari nello spazio cibernetico, così come previsto dall’ultimo Libro Bianco che all’articolo 173 prevede espressamente la costituzione del CIOC.

“La nuova architettura nazionale prevede quindi la piena partecipazione della Difesa, mediante il coinvolgimento dei Comandi C4 Difesa e del CIOC. Per quanto riguarda la capacità attuale della Cyber Defence, le strutture attualmente coinvolte sono il C4 Difesa e quindi i comandi C4 di singola Forza Armata. Questi ultimi per la protezione della infrastruttura Difesa, si avvalgono di una struttura tecnologica in importante fase di evoluzione e completamento. Al fine di esprimere una capacità armonica efficace e coordinata di risposta alle crisi, la struttura organizzativa prevede il Computer Emergency Response Team (CERT) della Difesa, che ha il compito di garantire la gestione di tutte le attività necessarie per rispondere agli incidenti informatici.

Tali attività che sono coordinate con i CERT di singola Forza Armata, vengono poi attuate dai discendenti SOC (Security Operation Centre) ovverosia quegli elementi di organizzazione per la policy di sicurezza sulla rete, che vengono disposte e coordinate dal CERT”.

Alla luce delle nuove minacce legate all’elevato livello tecnologico del tessuto sociale che costituisce il punto di forza ma allo stesso tempo anche la vulnerabilità dello stesso, alla difficolta di individuare gli attaccanti e dagli stessi attacchi portati non soltanto ai mezzi di telecomunicazione ma anche contro gli Industrial Control System (ICS), ovverosia quei sistemi necessari alla funzionalità non soltanto dell’industria e della pubblica amministrazione ma anche più prettamente militari, e dell’incremento degli attacchi Cyber che nel caso della struttura NATO, sono aumentati del 60% nel 2016 rispetto al precedente anno, con una media di 500 attacchi mensili, tale scenario ha portato la NATO a sviluppare una strategia difensiva in ambito cibernetico, confermata con il Summit di Varsavia del 2016 e nel caso dell’Europa con la direttiva NIS, con cui si sta procedendo ad incrementare la cooperazione fra gli Stati Membri. Per controbattere tali minacce, “non è più sufficiente una protezione statica ma è necessario creare una capacità di gestione delle Cyber Operations a livello della Difesa, il cui attore principale sarà il CIOC”.

Un progetto su 4 caerdini

Il progetto in fase di sviluppo del CIOC si basa su quattro cardini: il primo è quello dell’organizzazione che tutt’ora è nella fase di studio per cui si sta pensando ad un’area comando, di staff destinata alla pianificazione ed organizzazione delle operazioni ed un reparto operativo, che farà l’esecuzione delle stesse operazioni. Il secondo è costituito dalla realizzazione delle infrastrutture necessarie al funzionamento del costituendo CIOC.

Il terzo fondamentale elemento si concretizza nella costituzione di opportuni ambienti virtuali per la capacità cyber, ovvero quello che noi chiamiamo cyber range, rappresentato dal un poligono virtuale per l’addestramento e il mantenimento delle capacità operative del personale impiegato nel settore cyber, che sarà realizzato presso la Scuola telecomunicazioni delle forze armate di Chiavari.

Vi è inoltre il laboratorio cyber, Cyber Lab, che sarà realizzato sempre nella sede del Comando interforze delle operazioni cibernetiche, che permetterà di acquisire gli strumenti necessari per effettuare lo studio dei malware e dei rimedi contro la minaccia. Il quarto elemento del progetto, che è il più importante di tutti, è quello relativo al personale e quindi gli aspetti che vanno dalla selezione alla formazione, al reclutamento e al mantenimento del personale presso il CIOC. Come in tutti gli altri ambienti cibernetici, ha ricordato lo speaker, tale attività è fondamentale dal momento che si ritiene che più del 70 per cento della capacità generale di qualsiasi ambiente cibernetico dipenderà dall’abilità degli operatori.

“Un credibile e realistico percorso di acquisizione delle capacità cyber fondamentali, iniziali della Difesa, prevede che entro il 2017 sarà possibile conseguire una capacità operativa iniziale (IOC) per poi raggiungere non prima della fine del 2019, la capacità operativa finale di condurre operazioni cibernetiche. In tale arco temporale, 2017-2019, occorrerà quindi completare soprattutto la protezione dell’info dominio della Difesa e acquisire i principali elementi capacitivi ovvero infrastruttura del comando, potenziamento della protezione del dominio, per la pianificazione e gestione delle operazioni, cyber operations picture, cioè designare il quadro delle operazioni e realizzare il cyber range e il laboratorio cyber”.

Le valutazoni del MIRFA

Se l’argomento principe della conferenza erano le operazioni nello spettro elettromagnetico (EMSO), non potevano mancare un intervento dell’ente che nel comparto militare della Difesa e della Sicurezza si occupa della gestione del medesimo, ed in particolare dell’agenzia militare della radio-frequenza meglio conosciuta come MIRFA (Military Radio Frequency Agency). Articolazione inquadrata nel VI Reparto dello Stato Maggiore Difesa, con responsabilità regolamentari, tecniche ed operative di Spectrum Management, finalizzate a supportare le esigenze e le strategie di impiego radio-elettrico delle Forze del Comparto Difesa e Sicurezza, l’intervento del suo caposezione, il tenente colonnello ingegner Marco Pallone è stato indirizzato a fornire una panoramica su questa realtà nell’ambito dello stesso comparto e illustrarne la prospettiva di visuale in materia EMSO.

Con un ambito di responsabilità che copre le Forze Armate, Polizia di Stato, Vigili del Fuoco, Capitanerie di Porto, la Polizia Postale, la Guardia di Finanza ed il Dipartimento Informazione e Sicurezza (DIS), il MIRFA dal punto di vista operativo gestisce l’assegnazione delle frequenze (circa 30000 attive, comunicazioni e non comunicazioni), si coordina con le controparti civili rappresentate da enti come il MiSE, con cui collabora per la definizione di uno scenario spettrale nazionale di comune interesse, l’ENAC, ENAV, CIGC SICRAL, operatori commerciali, enti governativi e la NATO e rappresenta l’Italia nei tavoli di spectrum management in ambito internazionale come il CEPT e l’International Telecommunication Union. La MIRFA si occupa in quest’ultimo ambito anche dell’individuazione delle orbite dei satelliti per le telecomunicazioni, una gestione che prevede complesse procedure di coordinamento internazionale, attuate sotto la competenza dello Stato Maggiore Difesa.

L’area tecnica del MIRFA ha poi l’importante compito di controllo della configurazione spettrale nei nuovi progetti/acquisti, un fattore chiave per evitare la messa in servizio di sistemi la cui operatività sia limitata da vincoli spettrali e di verifica del supporto in vita delle radio-frequenze e relative bande d’uso.

“In ambito militare le tre diverse comunità che insistono sullo spettro, ovverosia le forze operative o utenti, lo spectrum management e la GE/SIGINT sono animate da tre diverse culture di accesso allo spettro ma la complessità degli attuali scenari elettromagnetici e l’approccio EMSO stanno, come noto, cambiando la visione generale del problema”.

Di fatto l’integrazione di diverse competenze/capacità per il conseguimento della superiorità cross-domain (naturali, cyber ed EMS) è ormai riconosciuta dottrinalmente quale obiettivo essenziale. Esempio ne sono le Cyber ElectroMagnetic Activities (CEMA), ad oggi percepibili come futuristiche, ma che mostrano la consapevolezza di dover creare la dottrina e la cultura operativa di comandanti e unità naturalizzate nella manovra cross-domain”, ha sottolineato il relatore, evidenziando che stiamo andando verso l’EMS visto come nuovo dominio, il cui mantenimento della superiorità è il critical enabler per garantire la superiorità in tutti gli altri domini, ponendosi come ‘primo inter partes’.

“La visione dello Stato Maggiore Difesa in questo settore vede la superiorità EMS come fondamentale obiettivo iniziale e “critical enabler” di ogni operazione. Per questo motivo è necessaria una gestione ed una manovra dell’EMS in maniera coordinata, attraverso tutti gli assetti disponibili, sviluppando strategie per controllare e sfruttare appieno le emissioni amiche, ridurre i rischi derivanti dalla dipendenza EMS, aumentare la resilienza, implementare criteri di ridondanza e ridurre l’incorporamento di tecnologie COTS. Infine è necessario fondare il Battle Management dello Spettro Elettromagnetico sull’awareness o consapevolezza e conoscenza dello stesso in tempo reale”, ha specificato il ten. col. Pallone, evidenziando che un approccio più olistico deve mirare a radicare il concetto di ‘EMS awareness’ in tutte le fasi del ciclo di vita dei sistemi di cui ci avvaliamo per raggiungere la superiorità EMS.

“La sfida nel settore dell’EMS awareness può essere affrontata concretamente solo con una piena sinergia delle (limitate) risorse disponibili nel settore dello SM e dell’EW/SIGINT” e quindi una convergenza di queste capacità e comunità. Oltre alla frammentazione nel settore EW fra le diverse Forze Armate, quest’ultimo approccio soffre del fatto che mentre è vagamente delineato a livello tattico/teatro, di fatto non è presente a livelli operativo e strategico. L’evoluzione di settore, dato il livello di complessità di cui trattasi, sarà chiaramente perseguibile solo a fronte di un articolato piano di sviluppo, supportato da investimenti, prioritariamente in termini organizzativi e di man power, in linea con il livello di ambizione nazionale che si andrà via via affinando con la crescita di esperienza.

La visione strategica della NATO

L’intervento del capitano di fregata Gero Barbara, facente parte del JEWCS (NATO Joint Electronic Warfare Core Staff) è stato invece incentrato sul percorso che la NATO sta percorrendo per implementare e per sviluppare, definitivamente, una strategia che parte dalla Guerra Elettronica e porta alla gestione dello Spettro Elettromagnetico. Tale compito viene portato avanti dal NATO EW Advisory Committee (NEWAC) in conformità con gli input forniti dallo Staff Office EW dell’Allied Command Transformation (ACT). Per assicurare il corretto ed efficace sviluppo di tale capacità, viene portato avanti un progetto di Comando e Controllo (C2) della EW, destinato ad essere approvato dal Comitato Atlantico. Nel gennaio di quest’anno, lo stesso Comitato ha approvato la richiesta di incaricare i Comandi Strategici (ACO/ACT) di realizzare un gruppo di esperti “cross functional staff level expert team” (SLET) sotto la leadearship di ACT per la definizione di una strategia EMS. L’obiettivo è quello di garantire che le future operazioni della NATO nello EMS siano tempestive, reattive, efficienti, flessibili e adattabili al fine di mantenere il vantaggio operativo e la supremazia dello Spettro Elettromagnetico.

Guerra Elettronica e Cyber War

L’intervento conclusivo del symposium, presentato dall’ingegner Daniela Pistoia, Chief Scientific di Elettronica ha posto in evidenza l’evoluzione della Guerra Moderna in direzione dell’impiego di armi cosiddette soft, come la GE e la Cyber, grazie alla trasformazione verso operazioni net-centriche ed alle tecnologie ‘software defined or dependent’, in parallelo all’impiego ed alla ‘dominance’ dello spettro elettromagnetico e di nuove piattaforme come i sistemi a pilotaggio remoto o autonomi.

“Soltanto quelle nazioni e industrie con un’intrinseca attitudine al cambiamento sono state o sono in grado di cogliere questa evoluzione come un’opportunità fin dall’inizio, sviluppando concetti, sistemi e soluzioni che possano anticipare questo nuovo trend, invece di reagire al medesimo”, ha aperto il proprio intervento l’ing. Pistoia, evidenziando come nella visione dell’azienda, quest’ultima ha colto la sfida e sta impiegando tutto il suo know-how e sfruttando la ricerca e sviluppo in tale direzione. Fino a non molto tempo fa il target della Guerra Elettronica era il radar. Oggi il target è l’informazione. Al di la del loro ruolo di intelligence passiva e protezione attiva, gli assetti di GE sono evoluti negli ultimi anni fino a diventare importanti elementi dei complessi C4ISTAR e dei sistemi di sistemi. La missione degli assetti GE oggi non è soltanto più la protezione di singole o multiple piattaforme ma il controllo, la gestione la protezione del ‘proprio’ utilizzo dello spettro elettromagnetico al fine di consentire l’impiego dei servizi network e dei data link per trasportare, scambiare, immagazzinare, proteggere e disseminare informazioni critiche.

Gli assetti GE sono diventati sempre più importanti nell’ambito delle operazioni globali perché tutte le componenti delle operazioni militari sono dei sistemi che dipendono dallo Spettro Elettromagnetico o ‘Spectrum Dependent Systems’. Con la conseguenza che l’uso avversario dell’EMS deve essere monitorato, controllato e impedito al fine di bloccare o confondere il flusso d’informazioni ed in tal modo ritardare o impedire il processo decisionale del nemico, che rappresenta il target finale dell’attività per ottenere la supremazia militare. “Quindi protezione del proprio impiego dell’EMS ed al tempo stesso neutralizzazione di quello del nemico”, ha sottolineato l’ing. Pistoia.

Nell’ambito di un approccio net-centrico del problema, grazie al fatto che ciascun elemento o piattaforma della missione rappresenta un nodo del network, l’impiego ottimale dei sistemi EW presenti a bordo delle diverse piattaforme, richiede un sistema di comando e controllo net-centrico degli assetti GE. In pratica un sistema di difesa per così dire interforze in prima battuta ma sostanzialmente a livello nazionale, in cui ogni piattaforma contribuisce alla difesa di tutte le piattaforme coinvolte nella rete.

Ma ritornando ad un livello operativo militare, e quindi all’analisi delle piattaforme e sistemi EW più promettenti, il piccolo sistema unmanned sta diventando l’elemento emergente della nuova guerra EW, consentendo operazioni sul campo di battaglia che sia destinate all’ISR a distanze ridotte e al disturbo non soltanto di sistemi radar e delle comunicazioni ma anche degli altri sistemi dipendenti dall’EMS. “Per poter portare a termine attacchi EW contro diverse tipologie di network militari, occorre poter operare da distanze ravvicinate, cosa non possibile per sistemi di disturbo come gli stand-off o gli escort jammer. Parliamo di sistemi EW del peso nell’ordine dei 20 kg, il cui sviluppo ha evidenziato un gap tecnologico in Europa, perché fino ad ora le tecnologie necessarie alla realizzazione di tali sistemi sono state sviluppate soltanto negli Stati Uniti ed in Israele e sempre fino ad ora abbiamo avuto accesso e comprato tale tecnologia soltanto negli USA, con le ovvie conseguenze in termini d’esportazione. Una sfida tecnologico che la Difesa e l’industria nazionale di settore dovrebbe affrontare per consentire alle proprie Forze Armate di operare con successo sui futuri scenari operativi”, ha sottolineato l’ing. Pistoia.

L’impiego a proprio favore dello spettro elettromagnetico e la neutralizzazione di quello dell’avversario ha portato negli USA ed in altri paesi ad avvicinare la Cyber all’EW, con l’apertura di un dibattito a livello EW proprio sulla convergenza fra i due mondi. Alla domanda se le tecniche di GE debbano essere raggruppate insieme alla cybersecurity ed alla signals intelligence (SIGINT), o debbano essere trattate come discipline diverse, la risposta è indirizzata verso una convergenza delle diverse tecnologie in una singola ed integrata architettura che viene supportata da un potente software di controllo in tempo reale. Questi futuri sistemi GE non saranno soltanto in grado di utilizzare lo spettro per disturbare i radar e le comunicazioni, ma potranno inserire virus o altri codici attaccanti nei computer dei sistemi avversari per confonderli o renderli inutilizzabili, proiettando l’intervento dello speaker verso il futuro delle operazioni GE dove questi sistemi potranno utilizzare lo spettro elettromagnetico per portare a termine missioni Cyber attraverso piattaforme autonome.

Le Computer Network Operations (CNO) possono anche essere viste come operazioni su un network di sistemi di calcolo perché ciascuna piattaforma è legata alla rete attraverso antenne con cui comunica e scambia informazioni. Ciascuna piattaforma è dotata di sistemi per le trasmissioni e di calcolo o gestione delle informazioni necessarie alla missione che dipendono dal network ed attraverso questo possono essere spiate ed attaccate. Si tratta infatti di sistemi dipendenti dall’EMS.

“Elettronica ha sviluppato una decina di ‘proof of concept’ che sfruttano il network dei sistemi per le comunicazioni delle informazioni ed i suoi stessi nodi rappresentati dalle diverse piattaforme, a loro volta nodi di calcolo, per effettuare un’intrusione cyber al fine di raccogliere informazioni in modo silente oppure confondere e/o negare all’avversario l’accesso alle informazioni e quindi non consentire un processo decisionale coerente con la situazione reale”, ha svelato l’ing. Pistoia, portando alla luce un filone di attività di ricerca e sviluppo unico per quanto si è a conoscenza nel suo genere in Italia e di cui si è cominciato a parlare apertamente in Europa soltanto alla recente conferenza sulla Guerra Elettronica tenutasi a Londra lo scorso maggio.

In particolare, simulando un’attività di Signal intelligence (SIGINT) comprensiva della sorveglianza ed analisi delle comunicazioni e l’individuazione dei sistemi utilizzati dalla rete e dalle diverse piattaforme, Elettronica ha effettuato il ‘reverse engineering’ di questi sistemi e la creazione di una ‘software defined radio’ capace di ‘parlare la stessa lingua’ del network in cui si voleva entrare e quindi superare i diversi livelli fisici, infrastrutturali e di compromissione del protocollo delle comunicazioni per immettere un codice creato ad hoc che possa svolgere le funzioni di un spyware, virus o malware per rispettivamente monitorare clandestinamente o bloccare e/o confondere i sistemi avversari e quindi rendere inefficaci le capacità difensive e/o offensive dell’avversario avversarie a vantaggio delle proprie forze.

In un altro proof of concept, Elettronica ha simulato l’intromissione silente nel sistema di comando, controllo e comunicazioni avversario di un sistema di difesa area attraverso l’impiego di una usb da parte di personale completamente allo scuro della potenziale minaccia rappresentata da questo semplice sistema, per carpire informazioni sul flusso delle informazioni e sul protocollo delle comunicazioni al fine di inserire un codice dormiente che è stato successivamente attivato da un vecchio jammer, appositamente programmato per la missione. Quest’ultimo ha fornito un segnale target destinato ad attivare lo stesso codice al fine di paralizzare per esempio la funzionalità del sistema di difesa area avversario, con la conseguenza che anche i vecchi sistemi EW possono essere utilizzati per queste missioni mentre la nuova generazione è già predisposta se non in alcuni casi pronta per svolgere questo tipo di operazioni.

“In pratica abbiamo cominciato a scalfire la superficie di un complesso, che con un’adeguata tecnologia, destinata ad essere studiata ed implementata dall’industria nazionale di concerto con il comparto della Difesa e Sicurezza, è in grado di sfruttare lo spettro elettromagnetico a propria vantaggio. Un’attività che richiede competenze trasversali non soltanto nel settore EW, Cyber, comunicazioni e cifratura ma anche atipiche come l’hackering e quindi anche non accademiche, il cui complesso Elettronica sta sviluppando sfruttando l’expertise della propria controllata CY4Gate.

Questa attività richiede inoltre lo sviluppo e l’impiego di un poligono virtuale meglio conosciuto come Cyber Electromagnetic Combat Range (CECR) per la valutazione in un ambito spettrale elettromagnetico riproducente il teatro d’impiego ed i possibili attacchi del medesimo. Soltanto con l’ausilio di tale strumento, peraltro proficuamente utilizzato negli USA ed in Israele per quanto è a mia conoscenza, è possibile realizzare tali attacchi e valutarne gli effetti e quindi la reale efficacia”, ha aggiunto l’ing. Pistoia evidenziando ancora una volta come il centro di eccellenza a livello nazionale quale è l’Elettronica nel settore GE sta già lavorando per affrontare la sfida richiesta dai nuovi e futuri scenari operativi, ma come ha voluto rimarcato, tale sfida deve essere vista come globale a livello nazionale dal punto di vista governativo, industriale e militare.

L’EW Battlelab

Nel corso del Symposium è stato inoltre presentato quello che il Gruppo Elettronica sta realizzando attraverso la joint-venture CY4GATE, specializzata in Cyber Intelligence e Cyber Security, ed Elettronica Gmbh, società tedesca di cui Elettronica SpA detiene il pieno controllo, specializzata in soluzioni di Homeland Security. CY4GATE è una joint venture tra Elettronica Spa e la modenese Expert System Spa, leader nello sviluppo di algoritmi di intelligenza semantica, con il compito di rispondere ad una domanda di sicurezza cibernetica non convenzionale, sempre più pressante e dedicata a sviluppare e realizzare tecnologie cibernetiche che capitalizzano le competenze distintive dei due partner. CY4GATE ha la missione di progettare, sviluppare e produrre tecnologie e prodotti, sistemi e servizi che siano in grado di soddisfare i requisiti più recenti di “cyber electronic warfare & intelligence” espressi dalle Forze Armate, dalle Forze di Polizia, dalle Agenzie di Intelligence e dalle aziende strategiche per il paese, che hanno nell’utilizzo di reti di comunicazione, di reti IOT e dei relativi flussi di dati, particolari necessità di sicurezza.

In questo ambito, in aggiunta ad altri prodotti, la novità è stata rappresentata dall’Electronic Warfare Systems Training & Simulation Center (EWSTSC) ovverosia il nuovo sistema per l’addestramento alla guerra elettronica messo a punto da Elettronica e chiamato Elephant. Il cuore di questo pacchetto è costituto dall’EW Battlelab, ovvero un laboratorio completamente modulare e digitale capace di permettere a varie tipologie di operatori che hanno a che fare con la guerra elettronica di addestrarsi in maniera joint ed integrata. L’Elephant è già proposto sul mercato come una soluzione chiavi in mano che comprende l’installazione in sito e la formazione del personale. I tempi per l’operatività del sistema presso i clienti richiedono ventiquattro mesi.

L’EW Battelab simula, come riportato da Elettronica, sia le prestazioni sia l’interfaccia di tutti i sistemi di guerra elettronica, che attualmente comprendono oltre ai sistemi di protezione passiva vera e propria anche le capacità ELINT, COMINT, di supporto ed attacco elettronico – l’interazione con i loro target – radar, seeker, radio, ecc. – e così facendo permette l’addestramento del personale in uno scenario di guerra elettronica estremamente realistico e ricco. Ha un’architettura modulare basata su building block di tipo plug-in con i quali è possibile simulare svariate tipologie di sistemi ed arricchire o meno gli scenari a seconda della tipologia di utente da addestrare.

Nel dettaglio, il sistema del Battle Lab garantisce la formazione di: EW Commander (collettore delle informazioni per determinare la Electronic Order Of Battle e dare le giuste indicazioni al team); operatori di sistemi EW sia comunicazioni che radar (Esm/Ecm/Cesm/Radar…); piloti di piattaforme protette da suite di autoprotezione. Onde massimizzare l’efficacia della formazione, ad ognuno di essi è fornita, nel Battlelab, una postazione il più possibile simile a quella che troverà in operazione. Dunque, per l’EW Commander è disponibile un tavolo tattico, per gli operatori di sistemi EW una console a 2 schermi, mentre per i piloti è disponibile una replica di una vera e propria ‘pilot station’. Quest’ultima è “riconfigurabile” per poter rappresentare al meglio i comandi di un caccia (tipicamente equipaggiato con joystic, pedaliera e throttle), di un aereo da trasporto (cloche, pedali e throttle) o un elicottero (ciclico, collettivo e pedaliera). A questi comandi si aggiungono il cockpit e 4 pannelli touchscreen laterali che ospitano le Gui (Graphic User Interface) degli apparti EW, inclusa la radio per le comunicazioni, tutti costruiti per assomigliare a quelli reali.

Luca PeruzziVedi tutti gli articoli

Nato a Genova nel 1966 e laureato in giurisprudenza, è corrispondente per l'Italia e collaboratore delle riviste internazionali nel settore della difesa del gruppo inglese IHS Markit (Jane's Navy International e Jane's International Defence Review) e della casa editrice tedesca Mittler Report Verlag (European Security & Defense e pubblicazioni collegate) nonché delle riviste di settore Armada International, European Defence Review e The Journal of Electronic Defense. In Italia collabora anche con Rivista Marittima, Aeronautica & Difesa e la testata online dedicate al settore marittimo ed economico The MediTelegraph (Secolo XIX).