La guerra digitale e cyber tra Israele e Hamas

da Guerre di Rete – newsletter di notizie cyber a cura di Carola Frediani

Quanto sta avvenendo in Israele e nella Striscia di Gaza ha prodotto inevitabilmente anche una serie di reazioni sul fronte digitale e cyber. Che possono avere una qualche rilevanza non certo per le vittime di questi giorni terribili, ma solo se si allarga lo sguardo a tutta la regione o anche fuori dalla stessa. Quello che invece pesa anche materialmente nell’area è la soppressione delle comunicazioni nella Striscia di Gaza, che sta già in parte avvenendo (come specifico più sotto) e che potrebbe diventare ancora più radicale, con conseguenze molto serie anche sulla possibilità, già oggi molto complicata, di fare informazione.

Partiamo dunque dallo scenario strettamente cyber, cioè dalla serie di cyberattacchi che accompagnano il conflitto, e di gruppi che li rivendicano, all’interno però di circostanze molto confuse dove è difficile riscontrare l’entità e l’efficacia degli attacchi dichiarati, la consistenza e le affiliazioni dei gruppi partecipanti, i moventi reali dietro ad alcuni di questi gruppi.

Bisogna partire da queste considerazioni per contestualizzare tutti i resoconti sulla “cyberwarfare” scaturita dai drammatici eventi cui abbiamo assistito a partire dagli attacchi di Hamas contro Israele e dalla reazione dell’esercito israeliano nei confronti della Striscia di Gaza. E quando dico contestualizzare intendo nello specifico: prendere con le pinze i “numeri” sui gruppi che stanno prendendo parte allo scontro cyber; riconoscere che finora gran parte degli attacchi emersi sono di tipo dimostrativo (principalmente DDoS, che mandano offline dei siti per un po’ di tempo); che la parte di propaganda e disinformazione svolta da questi stessi gruppi ha un ruolo centrale.

Questo ultimo aspetto è quello che più accomuna questo scenario a quello della cyberwarfare russo-ucraina (di cui ho scritto a profusione in passato), mentre al momento in cui scrivo la maggiore differenza è che non stiamo vedendo lo stesso livello di sofisticazione cui abbiamo assistito con gli attacchi a infrastrutture critiche e comunicazioni satellitari avvenuti in Ucraina (o contro la Russia). E certo non lo potremo vedere a Gaza, stretta da un assedio totale e dalla mancanza di rifornimenti di pressoché tutto, e in parte tagliata fuori anche dall’accesso a internet (come denunciato dall’Ong Access Now che monitora questo tipo di attività). E infatti gli attacchi informatici contro Israele sono attribuiti in buona parte a gruppi che stanno fuori da Gaza.

Se dovessi ipotizzare in futuro un intensificarsi della cyberwarfare, la direttrice che appare più probabile è quella tra Israele e Iran. Entrambi i Paesi hanno risorse di attacco e infrastrutture critiche da difendere, entrambi si studiano e infiltrano da anni (caso Stuxnet, ma non solo), entrambi possono essere interessati in questo momento alla plausible deniability (“non sono stato io, o comunque dimostralo”) che spesso si accompagna ad attacchi informatici. Sto parlando di gruppi come i presunti israeliani (o filoisraeliani) Predatory Sparrow (Gonjeshke Darande), autodefinitisi hacktivisti, che in passato hanno attaccato i sistemi ferroviari e le industrie iraniane, e che ora sono riemersi su Twitter dicendo, sostanzialmente, siamo tornati.

Invece per quanto riguarda altri Stati non è da escludere che hacktivisti di un Paese attacchino il proprio o l’altrui governo a causa del suo posizionamento su Israele-Palestina (come successo in India dove, secondo alcuni media, gruppi hacktivisti avrebbero attaccato il governo troppo filo-israeliano).

Ma veniamo alla cronaca: tra gli eventi confermati ci sono attacchi DDoS al sito del Jerusalem Post, che è andato offline varie volte nei giorni successivi all’assalto terroristico di Hamas, secondo lo stesso direttore Avi Mayer e l’account Twitter del giornale.

A soli tre giorni da quel drammatico 7 ottobre, alcuni ricercatori di threat intelligence della zona contavano almeno 60 siti web che avevano subito attacchi DDoS – riporta Wired US – la metà dei quali erano siti governativi israeliani. Più alcuni casi di defacciamento dei siti (quando si cambia l’immagine in home) che mostravano il messaggio “Palestina libera”. Mentre, secondo alcuni media israeliani, il ministero dell’Istruzione sarebbe passato da Zoom a Google per i meeting video dopo alcuni episodi di Zoombombing (irruzione in un meeting Zoom da parte di estranei) da parte di filo-Hamas. Mentre intorno al 16 ottobre andava offline anche il sito dell’Israeli Air Force (IAF) da parte del Cyb3r Drag0nz Team, riferisce la società di monitoraggio delle minacce cyber FalconFeeds.

Il gruppo hacktivista noto come AnonGhost oltre a lanciare attacchi DDoS contro obiettivi israeliani ha rivendicato il presunto attacco alla app israeliana di allerta razzi RedAlert. Secondo i ricercatori della società di cyber threat intelligence Group-IB, gli attaccanti avrebbero sfruttato una vulnerabilità API (interfaccia di programmazione dell’applicazione) nei sistemi di RedAlert per intercettare richieste, inviare messaggi di spam ad alcuni utenti e, secondo la chat degli stessi AnonGhost, inviare un’allerta nucleare. Mentre scrivo, Red Alert non avrebbe confermato tale attacco ai media. Ma la sua app sembra essere stata rimossa da Google Play, almeno all’estero. Si tratterebbe dell’app “Red Alert: Israel” di Kobi Snir, come appare dagli screenshot di AnonGhost e come conferma un post della società Cloudflare. Ma anche un’altra app simile, RedAlert di Elad Nava, ha pubblicato una nota (e un commento) del 14 ottobre dove si dice che hanno bloccato l’accesso alla stessa dall’esterno di Israele a causa degli attacchi DDoS. E sempre i ricercatori Cloudflare hanno individuato almeno un sito che impersona la seconda app di RedAlert citata, fornendo però una versione malevola.

Ma chi sono questi gruppi cyber che si stanno muovendo e attaccando?

Ci sono alcune vecchie conoscenze della galassia hacktivista come AnonGhost, che ha partecipato fin dal 2013 a varie campagne online contro Israele (OpIsrael) e che ora su Telegram rivendica la sua vicinanza alla causa palestinese; o GhostSec, che hanno attaccato anche infrastrutture critiche israeliane negli ultimi anni. Ci sono nomi che abbiamo visto nel conflitto in Ucraina, gruppi filorussi come gli hacktivisti o presunti tali di Killnet (di cui ho scritto in newsletter), ma anche Anonymous Sudan (sospettato di legami russi) e Usersec, che qua sono in funzione anti-israeliana.

Ci sono decine di sigle filopalestinesi che sembrano arrivare da varie parti del mondo, per così dire, da Anonymous Morocco a Ghost Clan Malaysia al Pakistani Leet Hackers a Hacktivism Indonesia. Qualcuno (CyberKnow) ha provato a classificarle, contando una cinquantina di gruppi filo-Palestina / anti-Israele e una decina di gruppi pro-Israele (tra questi Termux Israel e Israel Cyber Defence).

Sempre tra questi ultimi, il gruppo The Archivists Domain avrebbe rilasciato in settimana un database del ministero della Sanità di Gaza. A giudicare dal loro canale Telegram sembrerebbe un leak consistente. Certo, i palestinesi a Gaza hanno ben altro cui pensare di fronte ad ospedali distrutti. In ogni caso, altri leak simili sono stati segnalati dalla società FalconFeed.

SocRadar ha individuato ancora più gruppi, da una parte e dall’altra, inclusi alcuni team definiti “neutrali”, qualsiasi cosa voglia dire (come ThreatSec, gruppo che abbiamo visto impegnato contro il governo iraniano, e che in questi giorni avrebbe attaccato un Isp di Gaza).

È anche probabile che alcuni gruppi abbiano moventi opportunistici, o che la loro attività serva più ad alzare un polverone utile ad altri. In ogni caso, secondo Robert Joyce, senior advisor alla statunitense NSA, al momento la componente cyber ancora non sarebbe rilevante.

A tentare una fotografia ancora più dettagliata ci prova Will Thomas, noto ricercatore di threat intelligence e cybercrime, che ha individuato, tra le attività principali di questi gruppi, DDoS, condivisioni di credenziali per siti israeliani, attacchi via API per inviare messaggi su mobile, e leak di documenti trafugati. Inoltre segnala tre aree di riferimento di alcuni dei gruppi più attivi: Palestina, Libano e Iran.

Connettività internet e comunicazioni sono un target

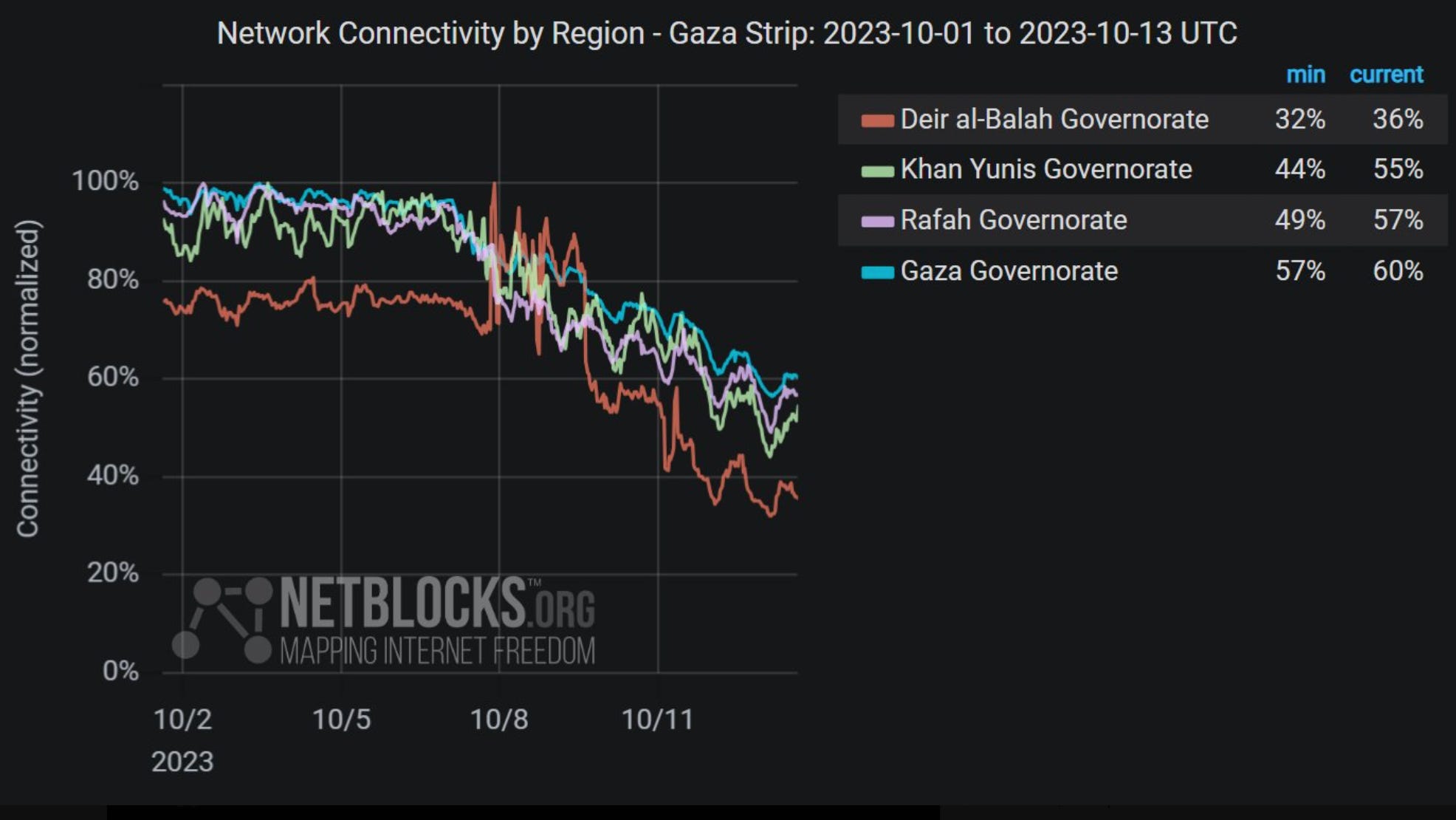

In questo contesto va ricordato che la connettività internet a Gaza è stata ampiamente interrotta anche da interruzioni dell’elettricità a causa di un “assedio totale”, che ha tagliato l’elettricità e le linee di approvvigionamento di acqua, cibo e carburante della regione (alcune di queste, come l’acqua, in parte poi ripristinate su pressioni Usa, scrive Agenzia Nova).

Secondo l’ong Access Now, che monitora i blackout internet e il blocco delle comunicazioni da parte di Stati in tutto il mondo, i dati dell’Internet Outage Detection and Analysis (IODA) mostrano un serio calo di connettività a Gaza in coincidenza con l’inizio degli attacchi israeliani sulla Striscia. Alcuni di questi attacchi avrebbero anche distrutto un edificio contenente uffici e infrastrutture di Paltel e Jawwal, due dei principali fornitori di telecomunicazioni della Striscia. “Anche la Torre Al-Watan, un altro edificio che ospita uffici dei media e funge da hub per i fornitori di servizi internet, è stata bersaglio degli attacchi aerei israeliani”, scrive Access Now. “Altri fornitori di servizi Internet, tra cui Fusion, Hadara e Jetnet, sono stati colpiti, con danni alle infrastrutture che hanno causato interruzioni diffuse dell’accesso a Internet e alle linee telefoniche. Martedì 10 ottobre, vari report indicavano che le reti fisse di Internet, dati mobili, SMS, telefono e TV erano tutte seriamente compromesse”.

Un quadro confermato anche dai dati raccolti dalla società Netblocks, che monitora la connettività internet nel mondo (di cui vedete uno screenshot in apertura di questa newsletter). “C’è un po’ di connettività”, ha dichiarato il 12 ottobre Alp Toker di NetBlocks, ma “la maggior parte degli ISP con sede all’interno di Gaza sono fuori uso”.

A questo scenario si aggiungono le dichiarazioni del 17 ottobre, secondo le quali Israele ha dichiarato di essere in trattativa con SpaceX per la creazione di servizi internet Starlink per rafforzare le comunicazioni in vista della possibile invasione nella Striscia di Gaza. In particolare il Ministero delle Comunicazioni israeliano ha affermato che la mossa garantirà alle città in prima linea un servizio internet continuo, riporta Bloomberg. Starlink servirà come backup in caso di interruzione di altri sistemi, ha aggiunto un portavoce del ministero.

Il punto è che l’interruzione di altri sistemi sembra essere pianificata. “Il ministero israeliano ha dichiarato che sta valutando anche la possibilità di scollegare i servizi internet e telefonici che fornisce a Gaza”, riferisce sempre Bloomberg.

Il fronte media, social media e propaganda

C’è ovviamente anche un fronte legato strettamente allo spin delle notizie, alla propaganda e in alcuni casi a schietta disinformazione che in questi contesti arriva sempre da tutte le parti. Ci sono vari articoli sulla stampa internazionale che analizzano diversi aspetti ma mi soffermo qua su uno solo.

Oggi più che mai la parte di OSINT (Open Source Intelligence, ovvero la raccolta e analisi di informazioni pubblicamente disponibili, come ad esempio quelle che si trovano sui social media) è spesso un elemento centrale per molte ricostruzioni e inchieste giornalistiche indipendenti. C’è un bel thread (segnalatomi dal giornalista Raffaele Mastrolonardo) su questo di John Burn-Murdoch, chief data reporter al Financial Times, che tra le altre cose sottolinea: “Con la proliferazione di foto/filmati, immagini satellitari e dati geografici, l’analisi forense di video/immagini e la geolocalizzazione (~OSINT) sono chiaramente una tecnica chiave di raccolta delle notizie da diversi anni. Una tecnica completamente assente dalla maggior parte delle redazioni giornalistiche (sottolineatura dell’autore, ndr)”.

Dunque se molti media sono ancora sprovvisti della cultura e professionalità di cui parla Burn-Murdoch, la situazione diventa ancora più difficile di fronte a un altro, nuovo fenomeno: la proliferazione di esperti OSINT sui social media dalle dubbie referenze che sollevano ancora più polvere .

“Ciò che l’attuale guerra in Israele e a Gaza ha reso evidente negli ultimi giorni è che ci sono molti account verificati e popolari su Twitter che usano il termine OSINT per dare legittimità a un lavoro scadente che crea solo più confusione”, scrive Joseph Cox su 404 Media. “Quello che esiste ora è un ecosistema guidato dal profitto e dall’engagement di non esperti che, in alcuni casi, diffondono i video per ottenere visibilità e denaro, piuttosto che per informare i lettori su ciò che è effettivamente vero. Un rispettato esperto di OSINT, noto come Obretix, ha dichiarato a 404 Media che Twitter ora è costituito da “aggregatori che si autopromuovono, pubblicando migliaia di tweet per ottenere una parte delle entrate da Elon”.

RedazioneVedi tutti gli articoli

La redazione di Analisi Difesa cura la selezione di notizie provenienti da agenzie, media e uffici stampa.